4/1

معرفی و بررسی جامع تکنولوژی Cisco ACI (بخش اول)

شرکت سیسکو با ارائهی تکنولوژی ACI، زیرساخت ارتباطی در مراکز داده را دگرگون نمود. تکنولوژی Cisco ACI با ارائهی مفاهیم جدید، مشکلات موجود در مراکز دادهی نسل قبل را مرتفع نمود و باعث افزایش کارایی و بهرهوری در مراکز نسل جدید گردید.

رایگان

ویدئو ها

مقدمهای بر تکنولوژی Cisco ACI

با ورود مفاهیم جدیدی نظیر Big Data و سرویسهای ابری، اهمیت مراکز داده به صورت روزافزون افزایش پیدا کرد. مراکز داده دیگر امکان ارائهی سرویس مناسب به نیازهای روز را نداشته و این موضوع مستلزم ایجاد تکنولوژی جدید در زیرساخت مراکز داده را به صورت روزافزون افزایش داد. از جمله مشکلات به وجود آماده میتوان به موارد زیر اشاره نمود:

- عدم توانایی ارائهی سرویس به صورت ایزوله به چند مشتری بر روی یک مرکز داده

- بالا رفتن پیچیدگی در پیکربندیها با توجه به افزایش سرویسهای ارائه شده

- عدم توانایی ارائهی راهکارهای هوشمند در برقراری ارتباطات زیرساختی

- هزینهی بالای افزایش ظرفیت به دلیل عدم وجود انعطافپذیری

شرکت سیسکو (Cisco) با ارائهی تکنولوژی Application Centric Infrastructure که به اختصار ACI نامیده میشود، زیرساخت ارتباطی در مراکز داده را دگرگون نمود. تکنولوژی Cisco ACI با ارائهی مفاهیم جدید، مشکلات موجود در مراکز دادهی نسل قبل را مرتفع نمود و باعث افزایش کارایی و بهرهوری در مراکز نسل جدید گردید. از جمله قابلیتهای کلیدی به وجود آمده در تکنولوژی Cisco ACI میتوان به موارد زیر اشاره نمود:

- توانایی ارائهی سرویسهای ابری با توجه به قابلیت Multi-Tenant

- خودکارسازی فرآیندهای پیکربندی و عیبیابی و کاهش پیچیدگیها

- افزایش انعطافپذیری و قابلیت گسترشپذیری در زیرساخت

- امکان یکپارچه شدن با سایر پلتفرمها نظیر VMware و F5

- حذف محدودیتها جهت پیادهسازی سناریوهای Disaster Recovery

معرفی تکنولوژی Cisco ACI

تکنولوژی Cisco ACI با ایجاد یک ابر زیرساختی یکپارچه، پیچیدگیهای مربوط به پیکربندی زیرساخت را به صورت کامل از میان برداشته است. به گونهای که مدیران شبکه، دیگر درگیر پیکربندی ارتباطات زیرساختی و پیچیدگیهای آنها نخواهند شد.

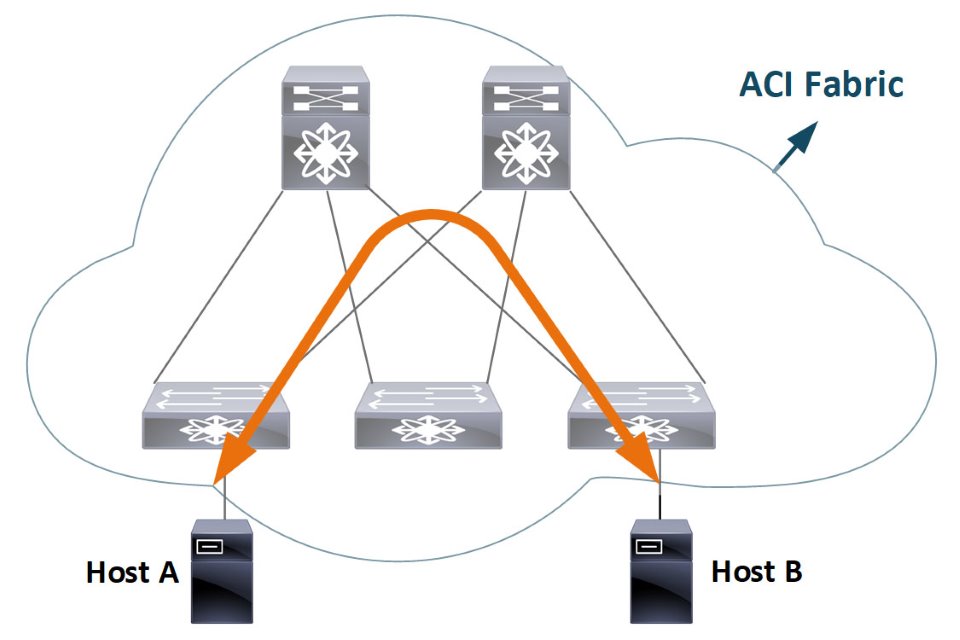

نخستین بار با روشن شدن تجهیزات زیرساختی در تکنولوژی سیسکو ACI، تجهیزات توسط کنترلرهای APIC که مغز اصلی تکنولوژی ACI هستند شناسایی خواهند شد. پس از شناسایی تجهیزات، ابر یا Fabric مورد نظر توسط سرورهای APIC تشکیل میشود و پس از آن تمامی پیکربندیهای زیرساختی توسط کنترلرهای APIC صورت خواهد گرفت و مدیران شبکه نقشی در این پیکربندیها نخواهند داشت.

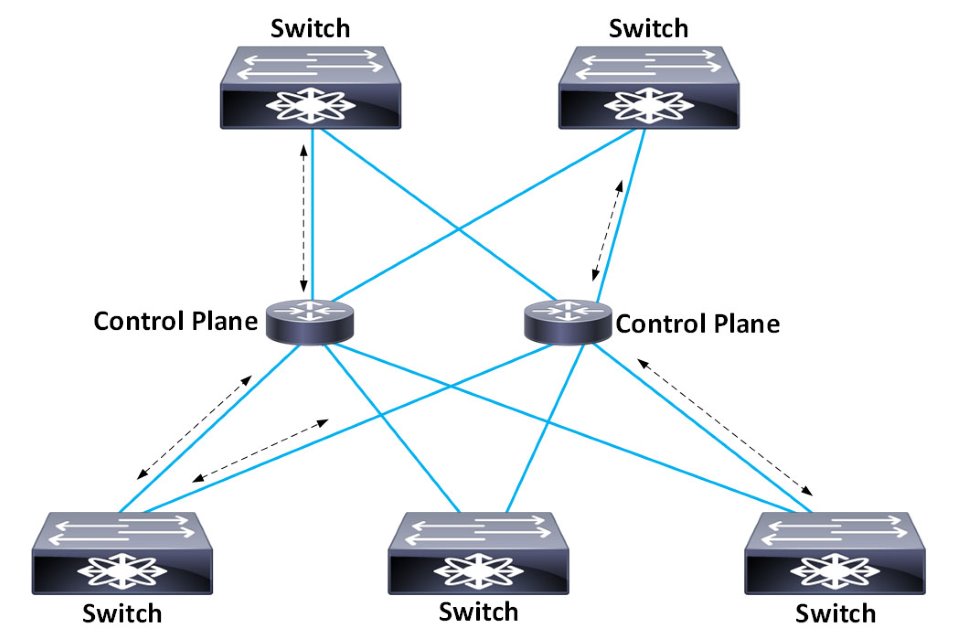

به طور مثال، مطابق شکل بالا پس از تشکیل Fabric، در صورتی که کاربر A و B قصد برقراری ارتباط با یکدیگر را داشته باشند، نحوهی چگونگی عبور جریان ترافیک توسط زیرساخت شبکه کاملاً به صورت خودکار بوده و به صورت منطقی هر دو کاربر به یک سوئیچ متصل میباشند.

هدف از تشکیل Fabric در واقع کاهش خطا در پیکربندی زیرساخت و کاهش پیچیدگیهای عیبیابی توسط مدیران شبکه میباشد تا تمرکز بر سیاستگذاری به روی ارتباطات باشد و نه به روی پیکربندی ارتباطات. درواقع در مراکز دادهی نسل قبل، به منظور رسیدن به هدف میبایست خود فرد مسیر حرکت را آماده مینمود، ولی با تکنولوژی ACI شما سوار بر یک تاکسی فقط مقصد را اعلام خواهید نمود و چگونگی رسیدن به آن مقصد توسط تکنولوژی ACI مدیریت خواهد شد.

معرفی معماری Spine-Leaf

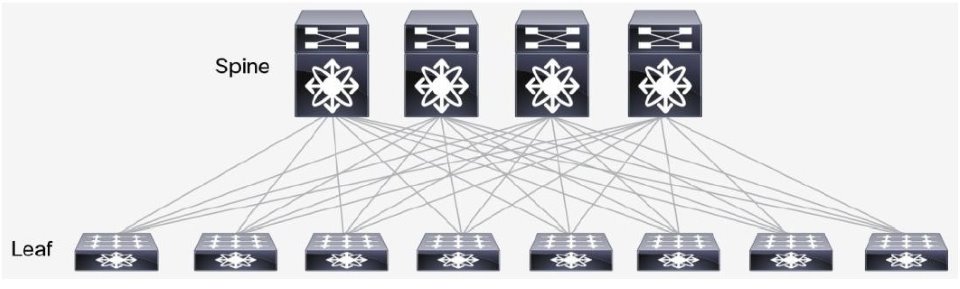

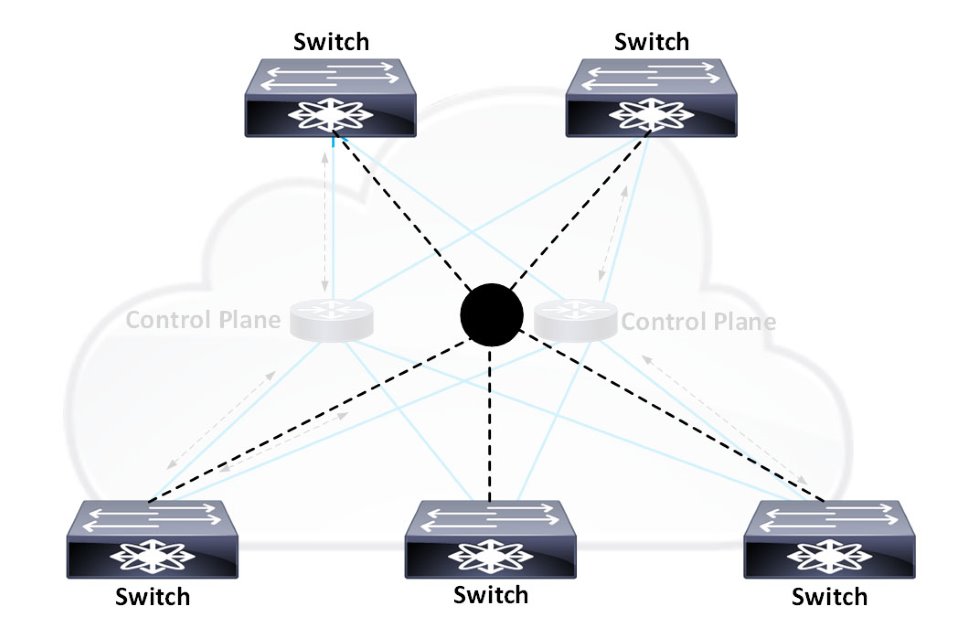

به منظور پیادهسازی و راهاندازی تکنولوژی Cisco ACI، لازم است از معماری ارتباطی جدید Spine-Leaf به جای معماری سنتی سه لایه استفاده گردد. مطابق دیاگرام زیر دو دسته سوئیچ زیرساختی وجود دارد. سوئیچهای لایهی Leaf وظیفهی تأمین ارتباطات برای تجهیزات انتهایی را برعهده دارند، دستهی دیگر سوئیچهای لایهی Spine هستند که به منظور برقراری ارتباطات زیرساختی مورد استفاده قرار میگیرند.

همانطور که در شکل نمایش داده شده، لازم است هر یک از سوئیچهای لایهی Leaf با تمامی سوئیچهای لایهی Spine در ارتباط باشد. همچنین میان سوئیچهای Leaf با یکدیگر و سوئیچهای Spine با یکدیگر نباید ارتباطی وجود داشته باشد.

معماری Spine-Leaf باعث افزایش قابلیت انعطافپذیری و توسعهپذیری در زیرساخت مراکز داده میگردد. این معماری این امکان را فراهم میسازد تا در صورت نیاز به پهنای باند بیشتر و یا تعداد پورتهای انتهایی بیشتر، با اضافه نمودن یکی از سوئیچهای Spine و یا Leaf، نیاز مورد نظر به راحتی مرتفع گردد.

کنترلر APIC

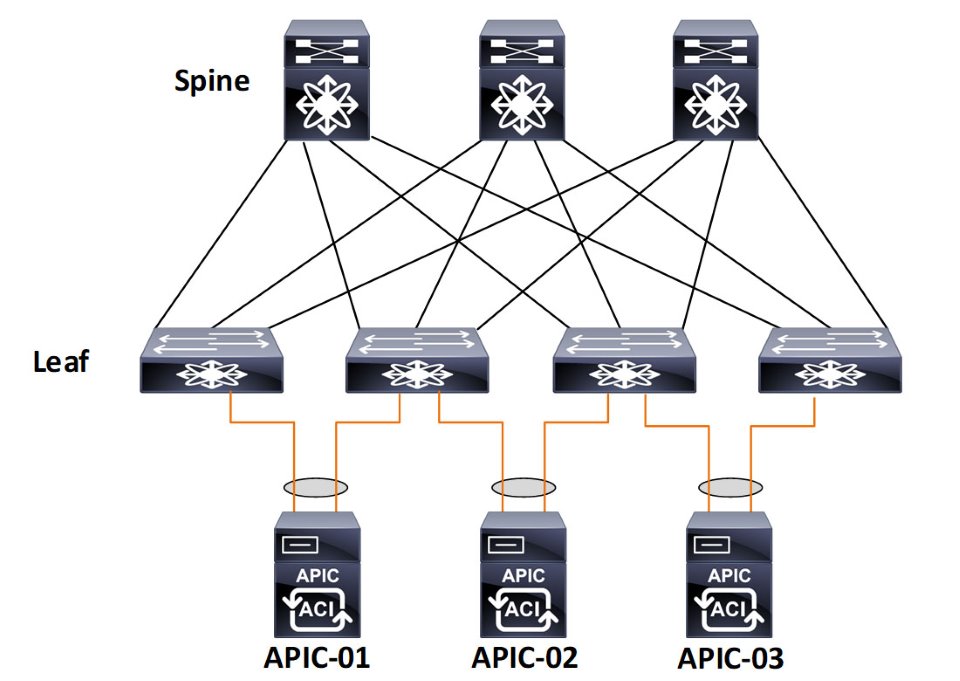

کنترلرهای APIC که بر روی سرورهای UCS راهاندازی شدهاند، مهمترین جزء تکنولوژی سیسکو ACI میباشند. تمامی فعالیتهای نظیر مدیریت تجهیزات، پایش و عیبیابی، اعمال سیاستهای دسترسی و فرآیندهای خودکارسازی توسط این تجهیز انجام میگیرد. با توجه به اینکه کنترل تمامی فعالیتها و ترافیکها توسط سرورهای APIC صورت میگیرد، در هر Fabric وجود حداقل 3 عدد کنترلر APIC الزامی میباشد. این امر موجب افزایش قابلیت دسترسپذیری شده و ظرفیت پردازشی در Fabric را افزایش میدهد. مطابق شکل زیر، هر یک از کنترلرهای APIC لازم است با دو سوئیچ Leaf ارتباط داشته باشد.

همانگونه که در شکل بالا مشخص شده است، دو لینک ارتباطی میان کنترلر APIC و سوئیچهای Leaf به صورت خودکار توسط خود کنترلر APIC به صورت افزونه پیکربندی خواهند شد.

کنترلر APIC پس از راهاندازی با استفاده از پروتکل LLDP شروع به شناسایی سوئیچهای زیرساختی Spine و Leaf مینماید و پس از شناسایی، تمامی تجهیزات شبکهی Underlay را بر روی تجهیزات پیکربندی مینماید.

معرفی Underlay Network

شبکهی ارتباطی ایجاد شده بر روی Fabric همان Underly Network میباشد. اجزاء این شبکه شامل همان سوئیچهای Spine و Leaf به همراه لینکهای ارتباطی و پروتکلهای مسیریابی است. وظیفهی این شبکه، انتقال داده در تمامی Fabric ایجاد شده است. با توجه به وجود محدودیت در پروتکل STP و حذف آن در مراکز دادهی جدید، پرتکلهای مسیریابی و کنترل جریان ترافیک در این شبکه نظیر MP-BGP و ISIS میباشد. شبکهی Underlay در تکنولوژی Cisco ACI به صورت کامل توسط سرور APIC ایجاد شده و مدیران شبکه درگیر پیچیدگیهای ایجاد این شبکه نخواهند شد.

معرفی شبکه Overlay

شبکهی Overlay به صورت مجازی بر روی بستر شبکهی Underlay ایجاد میگردد. در واقع ساختار معرفی شده این امکان را فراهم مینماید تا بر روی یک بستر ارتباطی، چند شبکهی کاملاً مجزا و ایزوله را داشته باشیم. با توجه به نیاز و سیاستهای پیکربندی شده توسط مدیران شبکه، یک یا چند شبکهی Overlay با دسترسیهای مورد نظر توسط تکنولوژی Cisco ACI به صورت خودکار ایجاد شده و مدیران شبکه درگیر پیچیدگیهای پیکربندی در این بخش نیز نخواهند شد.

معرفی ساختار اشیاء در تکنولوژی Cisco ACI

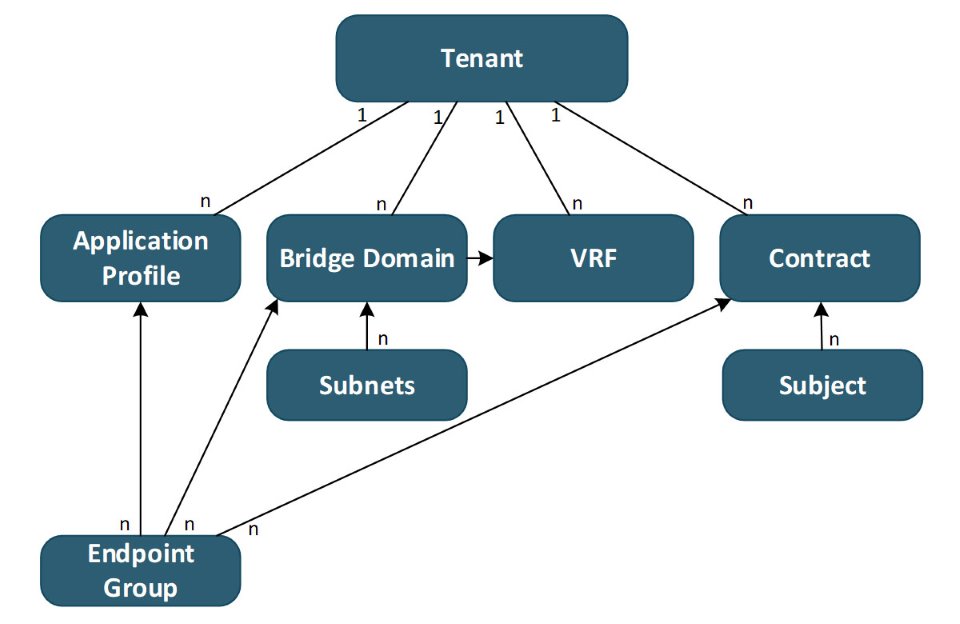

به منظور پیادهسازی سیاستهای ارتباطی و امنیتی در تکنولوژی سیسکو ACI از اشیاء مختلفی استفاده میشود. هر یک از این اشیاء که دارای رابطهی سلسله مراتبی با یکدیگر هستند، به منظور کنترل جریانهای ارتباطی و امنیتی در سطوح مختلف مورد استفاده قرار میگیرند. در دیاگرام زیر، ارتباط بین اشیاء مختلف در تکنولوژی Cisco ACI نمایش داده شده است.

معرفی Tenant

با ایجاد یک Tenant، یک دامنهی ایزوله برای جریانهای Routing و Switching ایجاد خواهد شد. در حقیقت Tenant یک واحد مجزا برای اِعمال سیاست میباشد. از Tenant برای موارد زیر میتوان استفاده نمود:

- جداسازی مشتریها در سرویسدهندهها

- جداسازی بخشهای یک سازمان که از نظر سیاستگذاری با یکدیگر متفاوت میباشند.

- جداسازی دامنههای مدیریتی و ترافیکی شرکتهایی که از یک بستر مشترک در مرکز داده استفاده میکنند.

معرفی VRF

VRF که با نامهای Context و یا Private Network نیز در تکنولوژی ACI شناخته میشوند. همانند مفهوم گذشته، VRF ظرف یا فضایی جهت ایزوله کردن ارتباطات لایهی سوم مورد استفاده قرار میگیرد. هر Tenant میتواند دارای چندین VRF به منظور ایزوله نمودن مسیریابیهای لایهی سوم باشد.

معرفی Bridge Domain

مفهموم Bridge Domain به صورت تقریبی معادل VLAN در شبکههای نسل قبل بوده و برای برقراری ارتباطات در لایهی دوم مورد استفاده قرار میگیرد. هر VRF میتواند دارای چندین BD باشد. Subnetها که در زیر مجموعهی BD ایجاد میشود معادل نقش Interface VLAN را در شبکههای نسل قبل ایفا مینمایند و در حقیقت آدرسهای قابل استفادهی Hostها و تجهیزات انتهایی موجود در این BD را مشخص مینماید.

معرفی Endpoint Group

تجهیزات انتهایی یا همان Endpointها در گروههایی که به اصطلاح EPG نامیده میشوند قرار میگیرند. EPG به عنوان زیرمجموعهی Bridge Domainها ساخته میشوند. به صورت پیشفرض، تنها تجیهزات انتهایی که در یک EPG قرار دارند امکان برقراری ارتباط با یکدیگر را دارند. در صورتی که Endpointها در EPG مختلفی باشند، حتی در صورت مشترک بودن BD و Subnet نیز امکان برقراری ارتباط به صورت مستقیم را ندارند و برای برقراری این ارتباط نیاز به Contract خواهند داشت.

معرفی Contract

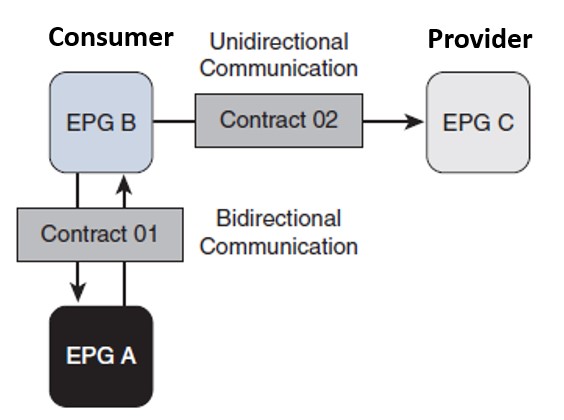

به منظور برقراری ارتباطات میان EPGهای مختلف، نیاز به Contract میباشد. Contractها با Subjectهایی که در آنها تعریف شده است مشخص میکنند ارتباط میان EPG به روی چه پورتها و سرویسهایی مجاز و یا غیرمجاز میباشد.

همانگونه که در شکل بالا مشخص شده، Contractها میتوانند به صورت یکطرفه و یا دوطرفه مورد استفاده قرار گیرند. جهت جریان ترافیک در استفاده از Contractها با مشخص شدن نقش EPGها به عنوان Provider و یا Consumer مشخص خواهد شد.

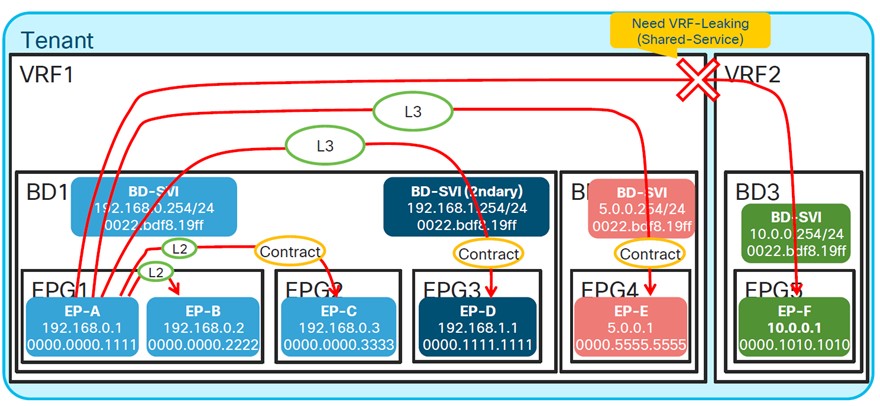

بررسی ارتباطات

به منظور درک بهتر جریان ترافیکی، با استفاده از مثال زیر، چند نوع ارتباط بین تجهیزات انتهایی مورد بررسی قرار خواهد گرفت.

ارتباط با تجهیز EP-B:

هر دو تجهیز EP-A و EP-B در یک EPG قرار دارند، در نتیجه امکان برقراری ارتباط مستقیم بین آنها فراهم میباشد و جنس ارتباط نیز لایه دو خواهد بود.

ارتباط با تجهیز EP-C:

تجهیز EP-A و EP-C در EPG با اینکه در یک Subnet و BD یکسان قرار دارند، ولی به دلیل اینکه در EPGهای مختلف قرار دارند امکان برقراری ارتباط به صورت مستقیم برای آنها فراهم نمیباشد و برای برقراری ارتباط نیاز به ایجاد یک Contract هستند. لازم به ذکر است به دلیل مشترک بودن Subnet و BD، جریان ترافیک لایه دو خواهد بود.

ارتباط با تجهیز EP-D و EP-E:

با توجه به متفاوت بودن EPG و Subnet هردو تجهیز با EP-A، به منظور برقراری ارتباط نیاز به Contract بوده و جنس ارتباط لایه سه میباشد.

ارتباط دو تجهیز که در VRFهای مختلف ایجاد شدهاند به صورت پیشفرض امکانپذیر نمیباشد. به منظور برقراری این ارتباط، لازم است در پیکربندی VRFها اطلاعات مسیریابی بین آنها به اشتراک گذاشته شود. همچنین لازم است علاوه بر تنظیم اشاره شده، Contract متناسب نیز با آن ایجاد شود.

دانلودها

منابع

محتواهای مرتبط

نظرات کاربران:

برچسب ها